Par Jacques TABARY

Commissaire en chef de 1ère classe (er)

Auditeur IHEDN – Comité Aunis-Saintonge

Toute personne qui se connecte à Internet, avec quelque appareil que ce soit, y laisse des traces. Elle peut penser que sa navigation sur le WEB est noyée dans la masse, et qu’elle ne sera pas remarquée puisqu’elle n’a pas d’importance particulière. Cette croyance très répandue est malheureusement inexacte. Même si la personne n’a, selon elle, « rien à cacher », son comportement intéresse les grandes sociétés.

Chaque connexion à Internet oblige à y laisser des données personnelles, de manière généralement involontaire.

Les sites relèvent systématiquement l’adresse IP[i] du périphérique informatique connecté. Celle-ci est unique, et lui permet d’être reconnue sur le réseau Internet afin que les serveurs distants puissent lui envoyer l’information demandée.

Attribuée par le fournisseur d’accès, elle constitue une trace inévitable de l’activité de l’internaute sur le WEB. Elle est enregistrée sur les serveurs contactés au gré de la navigation et permet la localisation de l’appareil utilisé. Le serveur relèvera en même temps le nom du navigateur, la résolution d’écran et le système d’exploitation utilisés, ainsi que l’adresse du dernier site visité. Ces données constituent le profil de base. La probabilité que deux internautes aient le même étant très faible, ils sont donc parfaitement identifiables. Les serveurs conserveront les journaux de connexion pendant une certaine durée (un an en France, illimitée aux USA).

Simultanément, des codes informatiques, les « cookies », sont déposés sur le disque dur de l’ordinateur via le navigateur.

Ceux-ci ont d’abord un but pratique : lors de la connexion suivante, l’internaute retrouve l’affichage tel qu’il a été paramétré, notamment la langue.

Ils permettent aussi à l’éditeur du site Internet de savoir quelle est son audience, ainsi que le comportement de ses utilisateurs. Un maximum d’informations est donc recueilli : pages vues, temps passé sur la page, etc …

Mais au-delà de cet intérêt pratique, l’envoi de « cookies » a des objectifs plus pernicieux. Après regroupement et analyse par des sociétés spécialisées, ces codes informatiques permettent de compléter le profil de l’internaute avec ses centres d’intérêt, son environnement privé, social et professionnel, pour lui envoyer des publicités de mieux en mieux ciblées. Ce sont donc de véritables outils d’influence.

La récolte massive des « cookies » constitue (pour l’instant) le moteur principal du modèle économique d’Internet. La consultation des sites étant gratuite, la réception de publicités, sur lesquelles il est proposé de cliquer, est la contrepartie de cette gratuité, car ce sont elles qui financent les sites Internet. Les profils des internautes sont commercialisés par les sociétés précitées, les « datas brokers », les données étant « l’or noir » de l’économie du XXIe siècle.

Les renseignements laissés sur les réseaux sociaux permettent de dresser un profil encore plus complet de l’internaute. D’après le site officiel d’Instagram[ii], les renseignements suivants sont recueillis quand l’internaute se connecte à Instagram, Facebook ou Messenger :

- les métadonnées[iii]du fichier fourni ;

- des informations sur les personnes, les pages, les comptes, et les groupes avec lesquels il est en relation, ainsi que la manière dont il interagit avec eux (par exemple, les personnes avec lesquelles il communique le plus ou les groupes dont il fait partie) ;

- les données concernant ses achats et ses transactions (telles que le numéro de sa carte de crédit et d’autres informations de compte et d’authentification, ainsi que des données de facturation et de livraison, et ses coordonnées) ;

- des activités d’autres personnes et les informations qu’elles fournissent le concernant (par exemple lorsqu’elles partagent ou commentent l’une de ses photos, lui envoient un message ou téléchargent, synchronisent ou importent ses coordonnées) ;

- des informations techniques sur les appareils utilisés et leur environnement (signaux Bluetooth, points d’accès Wifi, les balises ou tours de télécommunication à proximité) ;

- des données issues des paramètres de l’appareil (système d’exploitation, les versions matérielles et logicielles, le niveau de batterie, l’intensité du signal, l’espace de stockage disponible, le type de navigateur, le nom et le type des applications et des fichiers, ainsi que les plugins, la localisation GPS) ;

- des informations provenant des très nombreux partenaires d’Instagram, Facebook et Messenger. C’est ainsi que le site du journal « Le Monde » comporte des « mouchards » de Facebook, Twitter et Google, que le lecteur ait un compte sur ces réseaux ou non.

Ces informations peuvent être partagées avec d’autres à l’insu de la personne concernée : sur un réseau social, on mène une vie… sociale. Il est donc illusoire de penser y mener une vie privée.

Les ordiphones (« smartphones ») sont beaucoup plus indiscrets que les ordinateurs classiques et sont considérés comme de véritables aspirateurs à données.

En effet, de nombreuses applications mobiles exigent, pour pouvoir les utiliser, de leur octroyer des permissions très intrusives. C’est ainsi que « Strava » permettait de suivre l’entraînement sportif des agents de la DGSE autour de la caserne Mortier[iv]. De même, il est souvent étonnant de constater qu’un simple jeu demande aussi l’accès au carnet d’adresses de l’ordiphone, pour fonctionner …

Même si une application ne demande pas de permission particulière, ce qui est rare, le simple fait de la télécharger sur « Google Play » ou l’« App Store » fournit à ces plateformes des renseignements précieux.

Google et Apple connaîtront ainsi, grâce au gouvernement…, le nom des citoyens qui ont téléchargé l’application « Tousanticovid » et ajusteront les publicités envoyées en conséquence.

L’empreinte numérique générée par l’activité Internet de chaque internaute peut grossir très vite, faisant peser des risques non-négligeables sur sa vie privée et sa vie professionnelle. Google et Apple savent sans doute beaucoup plus de choses sur lui que son propre conjoint.

La réception quotidienne de publicités qui, comme par hasard, correspondent généralement aux goûts, aux désirs, aux recherches de l’intéressé voire à sa localisation, en est la conséquence la plus directe et la plus visible.

Mais les conséquences peuvent être aussi beaucoup plus graves, les empreintes numériques pouvant être compromises par le piratage du serveur où elles se trouvent et être utilisées dans des buts malveillants, voire criminels. Et les piratages ne sont pas rares[v] : ainsi, des données personnelles, concernant 533 millions de comptes Facebook, dont potentiellement 20 millions en France, sont actuellement diffusées sur un site de « hackers »[vi].

Ces piratages peuvent donner lieu à l’usurpation de l’identité de l’internaute à des fins frauduleuses, ou à la mise en cause de sa réputation. Le réalisme des courriels de « hameçonnage » est renforcé par l’exploitation des empreintes numériques.

Les photos peuvent contenir des balises indiquant où et quand elles ont été prises. Ces informations pourraient être utilisées pour localiser la maison de l’internaute, l’endroit où ses enfants vont à l’école. Ainsi, les photos publiées sur Instagram par un militaire en opération extérieure peuvent être rapprochées de celles déjà prises en France, révélant d’emblée que l’intéressé est absent de son domicile.

Des actions simples permettent de limiter le pistage.

- Le choix du moteur de recherche est la plus efficace. Ainsi, il convient de bannir « Google », « Yahoo », au profit de moteurs qui ne pistent pas leurs utilisateurs comme « Qwant » ;

- Celui du navigateur en est une autre. « Chrome » ou « Edge » sont à délaisser au profit de « Firefox », navigateur libre qui dispose de nombreuses extensions de protection. Dans tous les cas, il est prudent d’effacer l’historique de navigation à la fin de chaque session ;

- Des choix plus radicaux comme l’utilisation d’un « VPN » (réseau virtuel privé) permettent d’avoir une protection plus complète ;

- Pour la messagerie, prenant acte du fait que « Gmail », « Hotmail », « Outlook »…, lisent les courriels à livre ouvert, il convient de privilégier les applications chiffrées de bout en bout comme « Protonmail » ou « Tutanota », pour avoir une confidentialité totale ;

- De même, il est préférable d’utiliser « Signal », plutôt que « WhatsApp » dont les données de connexion sont partagées avec « Facebook », son propriétaire ;

- Pour les ordiphones, il vaut mieux utiliser de préférence ceux équipés d’un système d’exploitation libre comme « E »[vii] (qui est français), sinon privilégier les téléchargements sur une plateforme ne pistant pas ses utilisateurs, comme « F-Droid[viii] » ;

- Il existe aussi des alternatives libres[ix][x][xi] aux réseaux sociaux US.

Il est souhaitable de se connecter en priorité à des sites européens localisés en Europe, car les données personnelles sont ainsi protégées par le RGPD[xii].

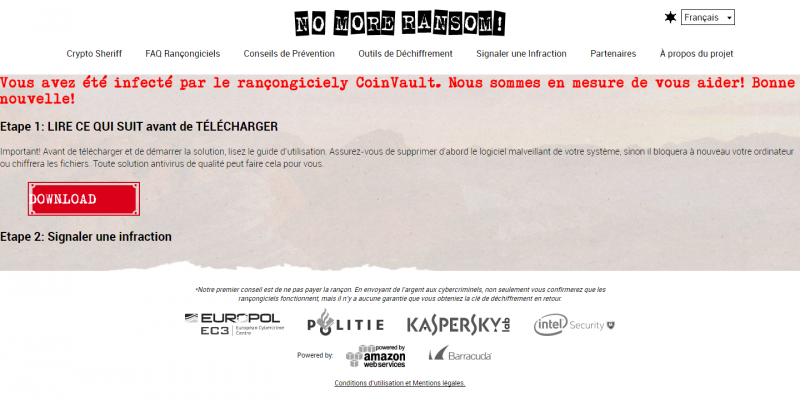

Ce n’est malheureusement pas le cas des données médicales confiées à « Doctolib », bien que ce site soit français. En effet, elles sont hébergées sur les serveurs « d’Amazon Web Services », société soumise, de par sa nationalité, au « Cloud Act[xiii] » et donc susceptible de répondre à toute demande des services officiels US, même si les données sont en Europe.

Ce n’est pas le cas non plus des solutions de visioconférence à la mode comme « Zoom » et « Viméo », trop souvent utilisées, y compris par des organismes officiels, alors qu’il s’agît d’applications américaines, donc soumises aussi au « Cloud Act ». Les identités des participants, leur image et leur voix, pourraient ainsi être exploitées à leur insu.

Le socle interministériel de logiciels libres préconise l’emploi de l’application « Jitsi Meet[xiv] ».

Les profils réalisés à partir des « cookies » permettent de mieux cibler les internautes afin de les pousser à effectuer une action (achat ?, vote ?) qu’ils n’auraient peut-être pas faite autrement.

Sauf à voir la liberté individuelle se réduire comme une peau de chagrin sous la pression de ce contrôle social insidieux, la limitation de l’empreinte numérique laissée sur Internet doit être une préoccupation quotidienne.

Le fonctionnement de la Démocratie est également impacté puisque la connaissance étendue des empreintes numériques peut en fausser l’expression légitime, comme l’a démontré le scandale de la société « Cambridge Analytica », accusée d’avoir exploité les données de 87 millions d’utilisateurs de Facebook afin de favoriser le « Brexit » et l’élection de Donald Trump.

La maîtrise des données personnelles est une condition essentielle, non seulement de la liberté individuelle, mais aussi de la souveraineté nationale.

[i] Internet Protocol

[ii] https://fr-fr.facebook.com/help/instagram/155833707900388

[iii] Les métadonnées contiennent des informations sur la source du document, sa nature, son contenu et sa localisation physique. Elles ont pour effet d’améliorer l’efficacité des recherches d’information.

[iv] BFM TV 12/01/2018

[v] Adresse à consulter pour savoir si on a été piraté : https://haveibeenpwned.com/

[vi] Le Point 03/04/2021

[vii] https://e.foundation/fr/?lang=fr

[viii] https://fr.wikipedia.org/wiki/F-Droid

[ix] Les alternatives libres à Instagram

[x] https://mastodon.etalab.gouv.fr/about ou https://mamot.fr/auth/sign_in

[xi] https://www.signal.org/fr/

[xii] Règlement Général pour la Protection des Données

[xiii] https://fr.wikipedia.org/wiki/CLOUD_Act

[xiv] https://framatalk.org/accueil/fr/

Télécharger l’article :

2021-05-17_TABARY_Jacques_Empreinte-numérique.pdf

![Association régionale Poitou-Charentes des auditeurs de l'IHEDN [AR-18]](https://ihednpoitoucharentes.fr/wp-content/uploads/2024/10/cropped-Bandeau_AR-18_Site_OVH_v4a-1.jpg)